![[Nota]](./imagenes/note.png) | Nota |

|---|---|

Si desea ver como se configura Apache para el soporte SSL, vea el Apéndice I, Preparación de Apache para el uso de SSL. | |

Antes de proceder a la configuración de la herramienta, se va a obligar al servidor web Apache a servir las páginas relacionadas con LAM en modo SSL. Para ello, edite el archivo /etc/ldap-account-manager/apache.conf y añada las siguientes líneas al final del archivo:

# redirect to https when available (thanks omen@descolada.dartmouth.edu)

<IfModule mod_rewrite.c>

<IfModule mod_ssl.c>

<Location /lam>

RewriteEngine on

RewriteCond %{HTTPS} !=on

RewriteRule . https://%{HTTP_HOST}%{REQUEST_URI} [L]

</Location>

</IfModule>

</IfModule> |

El siguiente paso será hacer que el servidor Apache relea su configuración:

Ahora que ya está instalado LAM en el sistema, el siguiente paso será acceder a la interfaz LAM con un navegador web. Para ello se ha de teclear la siguiente URL en su navegador favorito: http://gsr.pt/lam (suponiendo que “gsr.pt” sea su dominio).

En las siguientes capturas se mostrará el proceso de configuración de LAM desde la interfaz web. Durante el proceso se creará un nuevo perfil.

![[Importante]](./imagenes/important.png) | Importante |

|---|---|

No utilice caracteres especiales al reyenar los campos, pues LAM no los reconoce. | |

Figura F.12. URL donde está instalado LAM

Si se encuentra en un entorno de escritorio con KDE, teclee Alt+F2 e introduzca la dirección donde se encuentre instalado LAM.

Figura F.13. Aviso acerca del certificado del servidor web I

Si ha configurado correctamente el servidor web, a la hora de acceder a la aplicación LAM por el protocolo http, Apache le tendría que redireccionar a la misma dirección, pero bajo el protocolo https.

Esto es lo que ha ocurrido en esta pantalla, Apache ha redirigido la petición realizada (http://gsr.pt/lam/) hacia el protocolo https. Por este motivo, y debido a que la entidad certificadora que se ha creado es desconocida, sale este aviso. Pulse sobre el botón Detalles para obtener más información.

Figura F.14. Información SSL

En esta pantalla se muestra la información del certificado y la entidad certificadora que ha creado dicho certificado. Si se fija, aquí aparecerán los datos tecleados en el Apéndice I, Preparación de Apache para el uso de SSL. Pulse sobre el botón Cerrar para continuar.

Figura F.15. Aviso acerca del certificado del servidor web II

Pulse ahora sobre el botón Continuar para seguir con la carga de la página.

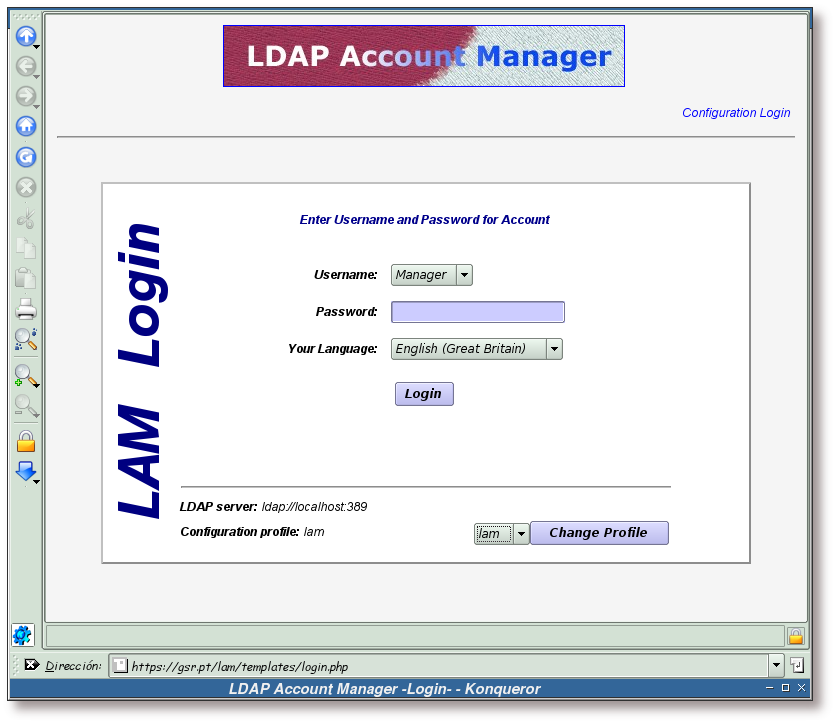

Figura F.17. Pantalla de ingreso

Pantalla principal de LAM antes del ingreso. Como es la primera vez que se accede, se creará un nuevo perfil adaptado a las necesidades del sistema. Para ello pulse sobre Configuration Login.

Figura F.18. Pantalla de configuración

Esta imagen presenta la pantalla de configuración de LAM, aquí seleccione el enlace: Configuration wizard.

Figura F.19. Asistente de configuración, datos del perfil

A partir de esta pantalla, se irán completando las distintas opciones que presente el asistente de configuración de LAM. Aquí se pide el nombre para el nuevo perfil (Profile name), la clave para acceder al nuevo perfil creado (Password) y la clave principal (Master password) de LAM, recuerde que esta clave se estableció en el proceso de instalación (Figura F.5, “Clave para el administrador de los perfiles dentro de LAM”).

Figura F.20. Asistente de configuración, datos del servidor LDAP y Samba

Pantalla dedicada a la localización del servidor LDAP y la versión de Samba:

Server address: dirección del servidor LDAP que se va a utilizar.

![[Nota]](./imagenes/note.png)

Nota Como no especifíca en ningún lugar la forma de activar el uso de TLS para las comunicaciones contra el servidor LDAP, si quiere asegurarse una conexión cifrada entre LAM y el servidor LDAP, especifique aquí la dirección mediante el protocolo ldaps, para utilizar SSL en las comunicaciones.

LDAP admin DN: administrador del directorio LDAP.

Password: clave para el administrador del directorio LDAP.

Samba version: versión de Samba que se va a emplear, en este caso es la versión 3.*

Figura F.21. Asistente de configuración, creando la estructura para el directorio LDAP

Las cuentas que se crearán a través de LAM se almacenarán en el directorio LDAP de la forma que se indique en este paso:

UserSuffix: lugar donde se almacenarán las cuentas de los usuarios.

GroupSuffix: lugar donde se almacenarán las cuentas de los grupos de usuarios.

HostSuffix: lugar donde se almacenará la información sobre las máquinas Samba.

DomainSuffix: lugar donde se almacenará la información sobre los dominios Samba.

Password hash type: tipo de algoritmo de hash a utilizar para almacenar las claves, en este caso se ha elegido el tipo MD5.

Cache timeout: tiempo que LAM mantendrá en su caché las búsquedas LDAP realizadas.

Optional settings: las opciones por defecto se adaptan a las necesidades del proyecto, por lo que no se selecciona ninguna opción en este cuadro.

La última opción: Lamdaemon settings and PDF text sirve para ajustar, entre otras cosas, la ruta al script lamdaemon.pl. Este script permite la creación/eliminación de los directorios home de los usuarios y el establecimiento de quotas para los mismos.

En esta documentación no se ha empleado dicho script, en su lugar se ha empleado el script del Apéndice K, Script para la creación/eliminación de los homes de los usuarios.

Figura F.22. Asistente de configuración, confirmación de la creación de entradas LDAP

Confirmación para la creación de las nuevas entradas en el directorio LDAP.

Figura F.23. Asistente de configuración, creación de un dominio

Aquí se introducirá el dominio que se va a utilizar en Samba así como el SID del servidor donde está alojado, las demás opciones se dejarán como están. De esta forma, en la opción Domain name se ha de teclear el dominio correspondiente (en este caso GSRDOMAIN).

La forma de obtener el SID se muestra en el Ejemplo F.7, “Obtención del SID”, su resultado se ha de introducir en la opción Domain SID.

Ejemplo F.7. Obtención del SID

# /usr/bin/net getlocalsid SID for domain TODOSCSI is: S-1-5-21-2817058862-34499604-3382793611 |

Figura F.24. Asistente de configuración, creación de grupos para Samba

El asistente pide confirmación para la creación de una serie de grupos esenciales para Samba, se pulsa sobre Create para continuar.

Figura F.25. Información sobre el nuevo perfil creado

Esta pantalla muestra la información que se a almacenado para el perfil GSR que se acaba de crear. A continuación se regresará a la pantalla de ingreso, pulsando sobre el enlace Back to Login.

Como se ha creado un nuevo perfil adaptado a las necesidades del sistema, GSR, sería recomendable modificar el archivo /etc/ldap-account-manager/config.cfg para indicar que el perfil por defecto pasa a ser GSR y no lam. Para ello, se ha de asignar el valor GSR a la variable: default.

Figura F.26. Ingreso en LAM

En estos momentos, ya se puede ingresar al sistema con el perfil que se acaba de añadir. Para ello, si no está seleccionado, elija el perfil GSR y pulse sobre: Change Profile. Una vez seleccionado el perfil adecuado, se ha de teclear la clave del administrador del directorio LDAP y pulsar sobre Login.

Figura F.27. Pantalla principal de LAM

Nada más ingresar en la herramienta, se muestran los usuarios que posee el directorio LDAP bajo la unidad organizacional people (en estos momentos no hay ningún usuario, ya que se acaba de crear la estructura y todavía no se ha añadido ningún usuario).

Figura F.28. Dominios existentes

Si se pulsa sobre el enlace Domains, se listan los dominios existentes bajo la unidad organizacional domains. En estos momentos, sólo hay un dominio: GSRDOMAIN, creado en el proceso de configuración.

Figura F.29. Grupos existentes

Bajo el enlace Groups, se listan los grupos existentes bajo la unidad organizacional groups. Actualmente los grupos existentes únicamente son tres, los que se han creado durante el proceso de configuración.

![[Nota]](./imagenes/note.png) | Nota |

|---|---|

Si no ha cambiado el grupo del directorio /home/samba/netlogon/, este sería un buen momento para hacerlo. Más detalles en el Ejemplo 10.4, “Creación de los directorios necesarios para Samba”. | |

Figura F.30. Hosts existentes

Al pulsar sobre Hosts, se muestran las máquinas de Samba existentes bajo la unidad organizacional machines. Como se puede ver, todavía no se ha introducido ninguna máquina.

Figura F.31. Saliendo de la herramienta

Una vez se ha finalizado el uso de la herramienta, se ha de salir de la misma, para ello se ha de pulsar sobre el enlace Logout.

LAM ya se encuentra completamente instalado y adaptado a las necesidades del sistema, por lo que ya se puede comenzar a utilizar para la administración de usuarios y demás aspectos relativos.

En las secciones Sección 11.3, “Adición de un usuario al sistema” y Sección 12.3.1, “Creación de cuentas para las máquinas” tiene un ejemplo sobre como crear cuentas de usuario y máquina, respectivamente.